令人震惊的是,开源软件包居然变成了窃取加密货币的“黑手”,导致开发者遭受了惨重损失。接下来,我们会详细了解这一事件。

恶意软件曝光

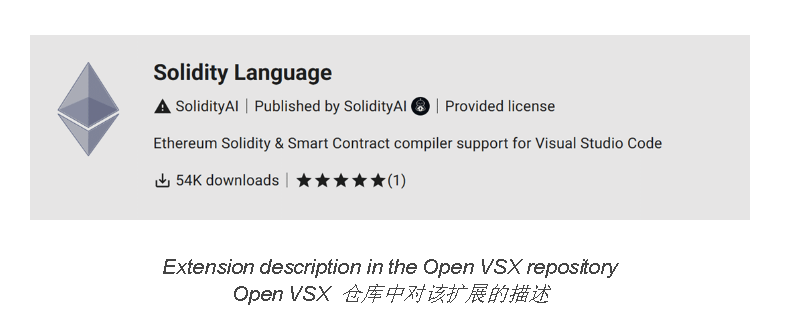

卡巴斯基全球研究与分析团队(GReAT)的专家揪出了一些问题,这些问题涉及开源软件包,这些软件包以扩展程序的形式托管在Open VSX仓库,它们声称支持编程语言,实际上却心怀不轨,会下载后门程序和窃密程序,其目标是加密货币 。

调查发现,这些恶意软件伪装得十分巧妙,使得开发者很难防范,一旦安装,就可能陷入危险的境地。

开发者的遭遇

俄罗斯有个区块链开发者落入了陷阱,在一次事件响应过程中,他安装了伪造扩展程序,之后向卡巴斯基寻求帮助,经过调查发现,攻击者通过这种方式成功窃取了该开发者价值约50万美元的加密资产,其损失非常大。

这次事件给开发者敲响了警钟,哪怕是在专业领域,也有可能在不经意的时候遭受严重损失。

排名操纵手段

威胁行为者想要让开发者下载恶意软件包,于是使出了卑鄙手段,他们进行人为操纵,使得恶意软件包的排名高于合法软件包,还通过刷量的方式,把下载次数虚增到了54000次,以此来吸引开发者下载。

这种不正当竞争为恶意软件传播创造了条件,很多开发者在毫不知情的状况下沦为了受害者。

窃取资产方式

攻击者成功诱导开发者下载恶意扩展,之后计算机被暗中安装了远程控制软件,攻击者能够完全操控受感染设备,他们借此获取了开发者钱包助记词,进而轻易窃取了账户中的加密货币。

开发者辛苦积攒的数字资产,被不法分子轻易夺走,造成的损失无法补救。

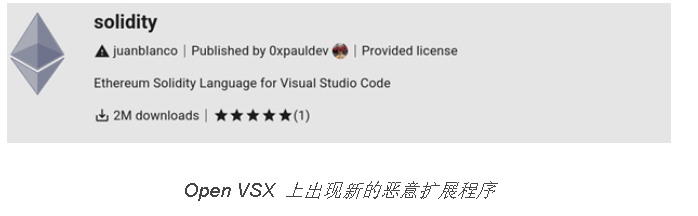

恶意软件复活

卡巴斯基发现了恶意扩展并将其清除,然而,威胁行为者并没有就此罢手,他们重新发布了这些扩展,并且把安装次数刷到了200万次,与之相比,合法软件包的安装次数仅为61000次。

这种情况再次出现,表明威胁行为者极为顽固,他们持续寻觅新的作案时机。

安全建议与保护

卡巴斯基建议开发者,用专门的安全解决方案来保护敏感数据,比如监控开源组件,检测隐藏的威胁;要是怀疑企业设施被入侵了,可利用卡巴斯基入侵评估服务来识别攻击。

卡巴斯基保护的设备数量超过了十亿台,它提供的安全产品组合十分全面,能够应对复杂的数字威胁。

各位读者,面对这般狡猾的网络威胁行为者,你觉得开发者还能够采取哪些额外的措施,来保障自身数字资产的安全?欢迎在评论区留言,同时也请大家为本文点赞并分享,使更多人了解网络安全的重要性。

暂无评论

发表评论